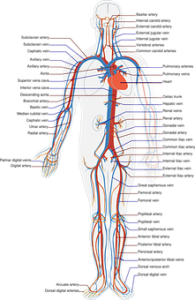

Le infrastrutture di comunicazione costituiscono l’analogo dell’apparato vascolare per il corpo umano. Infatti, come le nostre arterie e le nostre vene portano gli elementi vitali in tutti i punti del corpo così le infrastrutture comunicative portano dati da un punto all’altro del sistema informatico.

Le infrastrutture di comunicazione costituiscono l’analogo dell’apparato vascolare per il corpo umano. Infatti, come le nostre arterie e le nostre vene portano gli elementi vitali in tutti i punti del corpo così le infrastrutture comunicative portano dati da un punto all’altro del sistema informatico.

L’infrastruttura comunicativa, tuttavia, non è costituita solo dai cavi (l’analogo di arterie e vene del nostro sistema vascolare) ma anche da apparati intermedi che governano il flusso dei dati. Esistono diverse tipologie di apparati intermedi ma i più comuni sono gli hub, gli switch, gli access point WIFI, i router ed i firewall.

Le infrastrutture comunicative sono intrinsecamente deboli (in gergo si dice vulnerabili) giacché, per la loro funzione, sono distribuite su uno spazio fisico esteso che, normalmente, non è facile da proteggere. Per questo motivo, sono il primo oggetto del desiderio dei malintenzionati che intendono condurre un attacco al sistema informatico: penetrare l’infrastruttura comunicativa può portare a pesanti disagi nel funzionamento dell’intero sistema informatico oltre che consentire di attaccare anche le componenti elaborative e di memorizzazione per acquisire illecitamente informazioni o danneggiare l’organizzazione “bersaglio”.